Способ #3

Остался последний способ, неправильный. Почему неправильный? Потому что мы займёмся подменой системных файлов, а это дело неблагодарное.

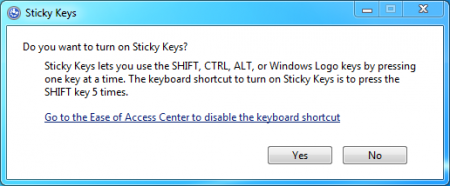

В чём заключается основная идея? Всё просто — в ОС по умолчанию включена функция детектирования залипающих клавиш. Вы с ней наверняка сталкивались хотя бы раз, а если нет — то просто быстро нажмите Shift не менее 5 раз, и вы увидите вот такое замечательное окошко:

Окошко это принадлежит маленькой вспомогательной программке sethc.exe, которая лежит в системной директории Windows. Более того, она запускается даже на экране приветствия, когда вам предлагают выбрать пользователя и ввести пароль. Но ведь её можно заменить чем-нибудь полезным. К примеру, cmd.exe. Естественно, не прямо в запущенной ОС, а загрузившись с установочного диска Windows 7 и нажав Shift + F10.

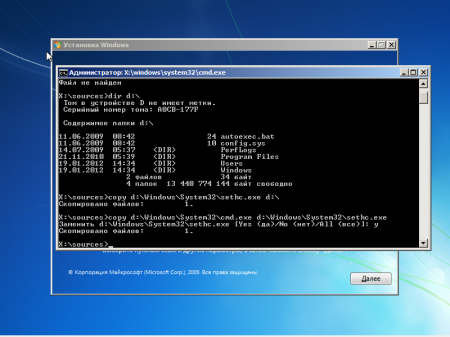

Начать надо с определения буквы диска, на котором установлена Windows. Самое легкое — просто просмотреть содержимое корня раздела командой dir.

Определившись с буквой тома (например C

, выполняем две простые команды — одной копируем на всякий случай оригинальный файл sethc.exe в корень диска или куда душе угодно, а второй меняем его на cmd.exe.

copy C:\windows\system32\sethc.exe C:\

copy C:\windows\system32\cmd.exe C:\windows\system32\sethc.exe

Перезагружаемся, быстро нажимаем несколько раз клавишу Shift (или Ctrl) и наблюдаем окно с командной строкой. В нём надо ввести ещё одну команду, подставив соответственно имя нужного пользователя и новый пароль.

net user %имя_пользователя% %новый_пароль%

Если вы захотите вернуть всё на круги своя, то надо снова загрузиться с установочного диска, открыть консоль и выполнить команду:

copy C:\sethc.exe C:\windows\system32\sethc.exe

Впрочем, можно ничего не восстанавливать, а оставить такой маленький трюк в системе на всякий случай.

Помимо перечисленных выше способов, есть множество других методик сброса или восстановления пароля в Windows, но сейчас мы их рассматривать не будем. Ещё раз призываем наших читателей быть внимательными и аккуратными при работе с внутренностями ОС, а ещё лучше не доводить ситуацию до вмешательства в SAM